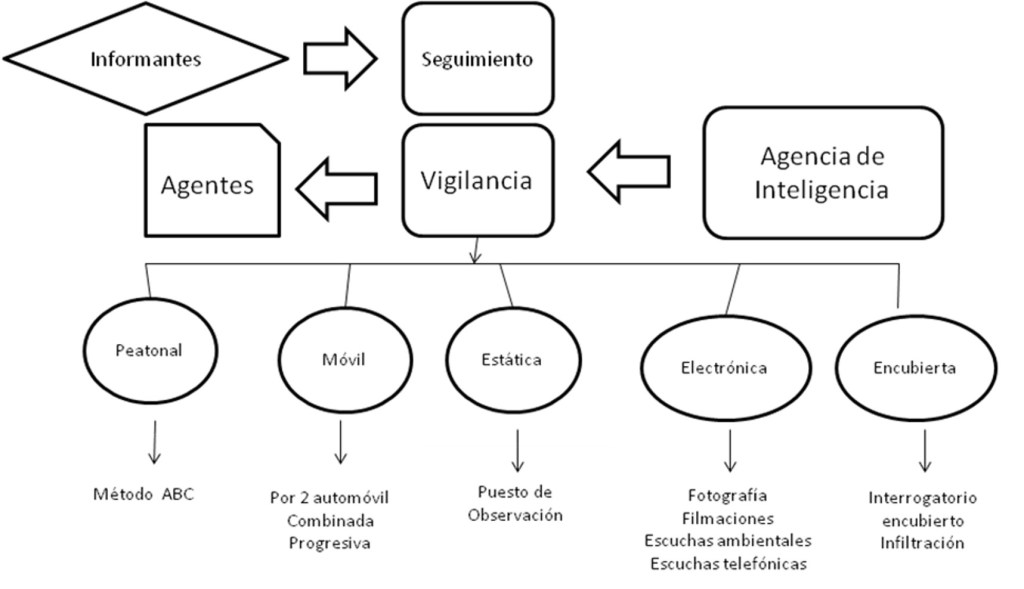

La Agencia de Inteligencia es una organización de investigación. Su plantel implementa procesos investigativos cuyo objetivo es llegar a la verdad oculta o desconocida que rodea a un hecho determinado, para lo cual planifica estrategias inteligentes y encubiertas basadas en los métodos y técnicas de la investigación.

Una organización básica de inteligencia esta integrada por:

- Un director de inteligencia

- N° de analistas y especialistas de información

- N° de agentes

- N° de contactos

- Base de datos

El Seguimiento nunca es persecución, puesto que solo se desea saber a donde va, de donde viene, que recorrido hace, con quien se relaciona y en que se desenvuelve el causante en cuestión.

Es una de las operaciones mas comunes que se realiza en Investigación , pero no es siempre exitosa puesto que el objetivo puede ser perdido de vista en lugares de mucho trafico, baja luminosidad, por factores imprevistos o por decisión del investigador de abortar la operación en caso de que existan riesgos de ser advertido por el causante o tercera personas.

Seguimiento: Es una acción móvil para establecer conducta y movimientos de personas y obtener pruebas. Solo se desea saber a donde va, de donde viene, que recorrido hace, con quien se relaciona y en que se desenvuelve el causante en cuestión.

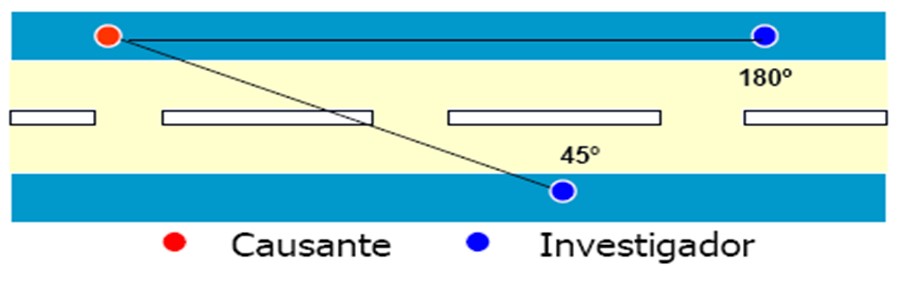

Seguimiento peatonal: El investigador debe elegir su posición exactamente detrás (180°) u oblicuamente (135° a 45°). Sea cual sea la posición si el causante te ve dos veces seguidos o más, lo mejor será abortar la operación o disponer de otro agente que continua. Corrientemente una persona no mira 180° hacia atrás, pero teniendo en cuenta que las personas que investigamos están implicadas en situaciones ocultas suelen prestar mayor atención a lo que sucede en su entorno.

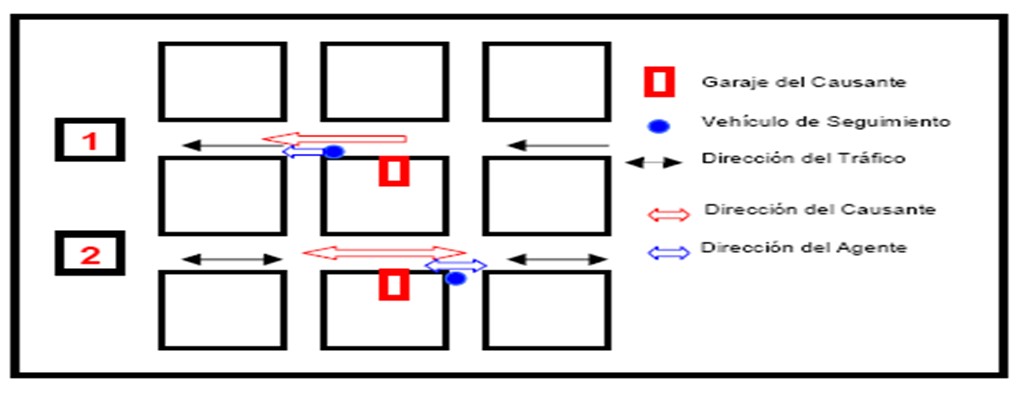

Seguimiento vehicular: Planificación de la salida: Antes de la salida del causante, el investigador debe estacionarse, si la calle es de un sentido, delante o bien cerca de la primera esquina y saldría cuando el objetivo pasase por su lado. Pero si la calle es de ambos sentidos deberá posicionarse en la boca calle más cercana, de manera que se pueda realizar el seguimiento en cualquiera de los dos sentidos.

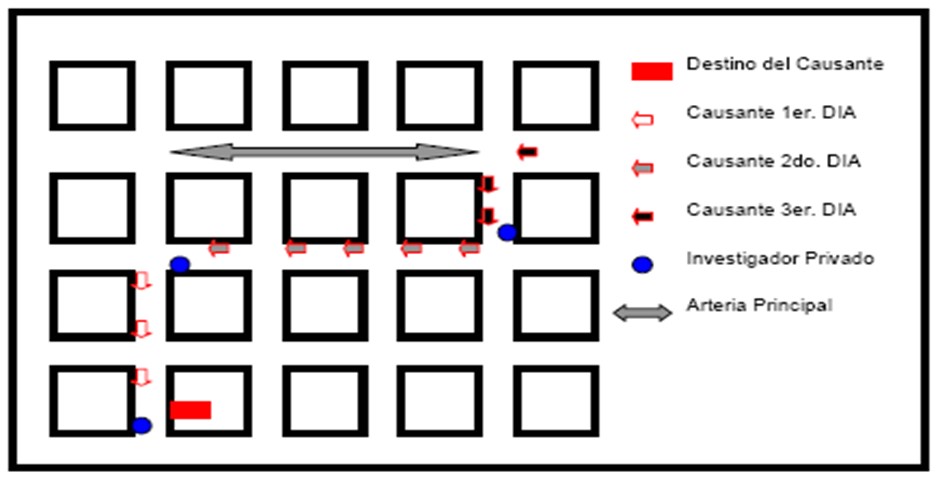

Seguimiento retrogrado: En el caso en que se conozca el destino y lo que se quiera averiguar es el lugar de procedencia, el método sería a la inversa. Se observará la dirección de donde sería el causante, y al día siguiente a la misma hora el investigador se ubicará 100, 200 o 300 metros antes por la vía en que lo vio venir o posicionarse en la esquina por donde se lo vio doblar y al día siguiente se realizará la misma operación.

Se le denomina vigilancia u observación a la operación de situarse en las cercanías de una persona, vehículo o lugar determinado y registrar los movimientos de entradas, salidas, rutinas de personas u objetos en cuestión. La vigilancia también esta destinada al estudio del individuo y su entorno.

Esta operación suele utilizarse para la determinación de la rutina del causante que interesa o para la comprobación de sospechas de un suceso dado.

No es en ningún momento un acoso ya que su realización es oculta, buscando así el natural desarrollo de la situación. La Vigilancia se diferencia del Seguimiento en cuanto a que es un operativo de posición estática para observación permanente.

En ocasiones, los operativos de vigilancia surgen como consecuencia de un seguimiento, es por esto la importancia de que el investigador domine los métodos de encubrimiento, para un rápido posicionamiento en el lugar, aunque este le fuese desconocido.

La vigilancia se define como el proceso de observación de sitios, vehículos y personas para obtener información detallada. Básicamente hay tres formas de vigilancia: a pie, en vehículo y estacionaria (generalmente clasificada como móvil o estática). A continuación una corta descripción de las técnicas más comunes de estos tipos de vigilancia

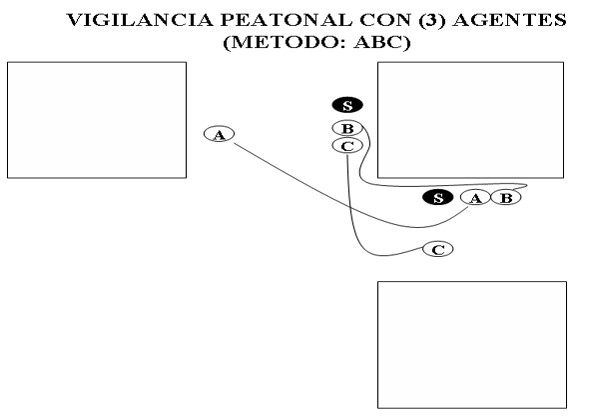

VIGILANCIA PEATONAL:

La vigilancia a pie con tres o más vigilantes es una de las técnicas más sofisticadas y la más difícil de notar. Generalmente, un/a vigilante permanece detrás del sospechoso, lo suficientemente cerca para reaccionar a cualquier movimiento repentino. La/El segunda/o vigilante permanece detrás del primero y al mismo lado de la calle, manteniéndolo a la vista. El/La tercer/a vigilante permanece al lado opuesto de la calle, paralelo o apenas detrás del sospechoso. En sitios donde el blanco no tiene muchas opciones de trayectoria, un/a vigilante puede ir caminando adelante del blanco, donde probablemente no cause sospecha. Las posiciones de las/os vigilantes cambian frecuentemente, generalmente en las esquinas. La/El vigilante directamente detrás del blanco puede que se mueva al lado opuesto de la calle, mientras otra/o vigilante se acerca más al blanco. Con vigilantes adicionales, cualquier vigilante que crea que ha sido descubierto, puede abandonar su posición.

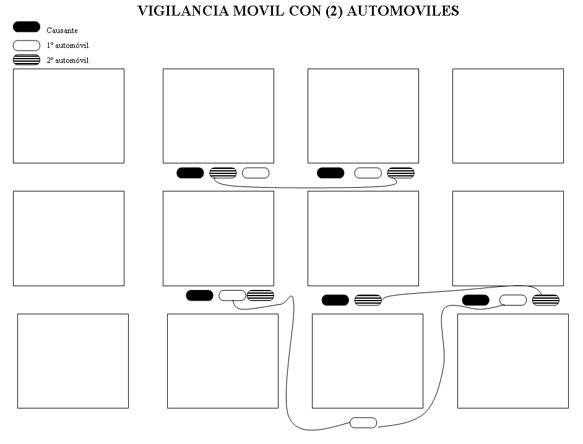

VIGILANCIA MOVIL:

La vigilancia en vehículo, como la vigilancia a pie, puede llevarse a cabo usando sólo un vehículo o con dos o más. La vigilancia con un vehículo tiene los mismos problemas que la vigilancia a pie por una persona. El sospechoso debe mantenerse a la vista todo el tiempo y el mismo vehículo lo sigue. Las/os vigilantes pueden tratar de superar esta desventaja cambiando de puesto en el vehículo; cambiando de sombreros, gafas, sacos o abrigos; cambiando las placas; y girando en las esquinas y luego reiniciando el seguimiento.

El uso de dos o más vehículos permite a las/os vigilantes cambiar de posición o abandonar la vigilancia cuando sea necesario. Un vehículo sigue al sospechoso y dirige a los demás por radio-teléfono. El otro vehículo puede seguir al sospechoso, precederlo, o viajar paralelo a éste. En las intersecciones, el vehículo que va detrás del sospechoso generalmente seguirá derecho, alertando a los demás de la dirección que ha tomado el sospechoso. Otro de los vehículos de vigilancia tomará el sitio detrás del sospechoso y continuará dirigiendo a los demás. El vehículo que había seguido derecho se devuelve y toma otra posición de vigilancia. Los cambios de vehículo que dirige la vigilancia continúan a medida que sea necesario.

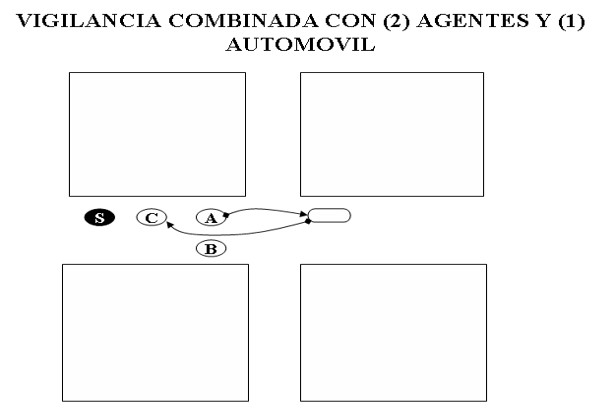

VIGILANCIA COMBINADA:

La vigilancia a pie a menudo se utiliza en combinación con la vigilancia en vehículo porque es probable que el sospechoso use varias formas de transporte. Los vehículos utilizados para la vigilancia son discretos en apariencia y color. Frecuentemente, la luz interior ha sido deshabilitada para que no ilumine el interior del carro cuando se abran las puertas. Los vehículos tendrán dos o más pasajeros para que si el sospechoso estaciona y camina, la vigilancia pueda continuar mientras el conductor permanece en el vehículo. Cuando están en movimiento, el conductor se concentra en manejar, mientras el pasajero que vigila opera el radio o toma notas. A veces es necesario que las/os vigilantes infrinjan las leyes de tránsito para no perder su sospechoso.

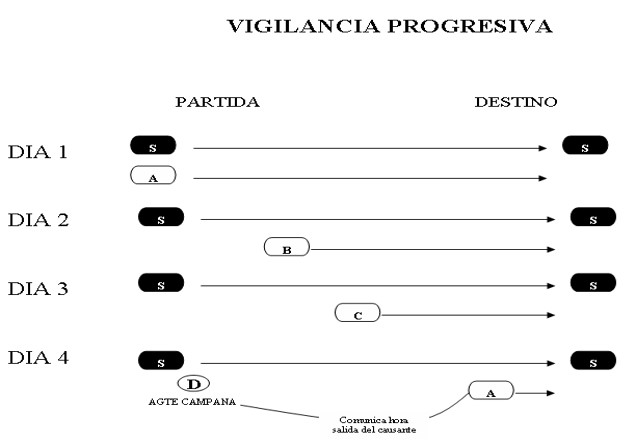

VIGILANCIA PROGRESIVA:

Un método alterno de vigilancia es la vigilancia progresiva. La vigilancia progresiva se lleva a cabo con las/os vigilantes viajando delante del blanco y un/a vigilante observa si hay posibles cambios de ruta. Cuando el sospechoso gira, se toma nota. Al día siguiente la/el vigilante gira donde giró el blanco el día anterior. Así las/os vigilantes van descubriendo la ruta hasta la oficina o residencia, mientras viajan en una posición que no crea sospecha fácilmente. Hay dos formas de vigilancia progresiva. En la primera, las/os vigilantes se posicionan en las intersecciones a lo largo de la ruta probable del sospechoso. Cuando el sospechoso gira, se anota y la posición de las/os vigilantes se cambia a la siguiente intersección para observar el siguiente cambio de ruta.

Eventualmente este método lleva a las/os vigilantes hasta la oficina o la residencia. En la segunda forma, un vehículo seguirá al sospechoso por una corta distancia y abandonará el seguimiento. En días sucesivos la/el vigilante comienza a seguir al sospechoso desde el sitio donde abandonó la vigilancia el día anterior.

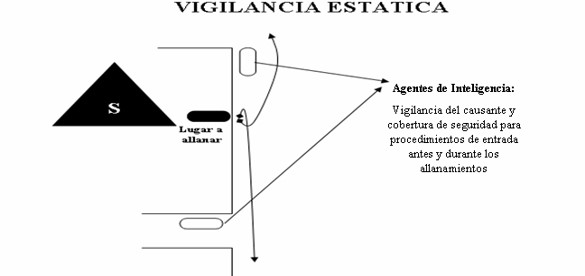

VIGILANCIA ESTATICA:

La vigilancia estacionaria Las/os vigilantes buscan una posición que les permita observar bien la residencia u oficina del sospechoso sin ser notados ni crear sospecha. Las/os vigilantes buscan sitios para observar que les den la mejor vista del sospechoso.

Donde no es posible vigilar la residencia u oficina sin ser observados, las/os vigilantes tienen que ingeniarse una razón valedera para estar en el área. Los tipos de maniobras usadas están limitadas sólo por la imaginación de la/el vigilante. Algunas de las más comunes son las reparaciones de automóviles, las ventas puerta a puerta, las cuadrillas de reparaciones de servicios, los amantes en el parque, llevar a un perro a pasear, trabajo de construcción, o sentarse en una cafetería. A menudo se utilizan mujeres y menores para dar mayor apariencia de inocencia.

VIGILANCIA ENCUBIERTA

Proceso investigativo conforme al cual se emplean disfraces y pretextos para ganarse la confianza de los sospechosos delincuentes, a fin de determinar la naturaleza y extensión de cualesquiera actividades ilícitas que pueden estar proyectando o perpetrando.

Infiltración es penetración inteligente en ámbitos privados con acceso restringido, cuyo objetivo será el de “observación” o “reacción” según sea la naturaleza del caso.

Es la operación destinada a la actividad subrepticia, o sea secreta, en el interior de un lugar determinado. Es técnica utilizada tanto por la investigación como por el espionaje.

La infiltración no irrumpe, allana o violenta, porque su ingreso, estancia y salida ocurren bajo coberturas de encubrimiento bien elaboradas, que no generan sospechas en el ámbito

Consideraciones especiales para la acción de infiltración:

El ingreso: Modalidades

La acción: Tiempo – adaptación – registros e informes – análisis de residuos.

La salida: Término de la operación.

Interrogar: Obtener información de personas que fueron testigos o conocen versiones directas sobre un hecho determinado.

Indagar: Consultar a personas sobre otras personas o bienes, con el fin de conocer indirectamente del causante a través de personas cercanas a este.

Interrogatorio encubierto: Es la acción por la cual se entrevista a una persona sin que esta tome conocimiento que se la está interrogando intencionalmente.

Rumor: Voz que se corre entre el público

Versión: Modo que tiene cada uno de referir a un mismo suceso.

Técnicas psicológicas que deben utilizarse para las acciones de interrogatorios encubiertos:

Análisis del nivel intelectual y posicionamiento interpersonal: Dominio – competencia – sumisión – colaboración.

Análisis del tono de voz: Equilibrado (sujeto objetivo)- Bajo (sujeto sugestionable)- Enérgico (sujeto indiferente)- Indeciso (sujeto impulsivo)- Melancólico (sujeto pesimista).

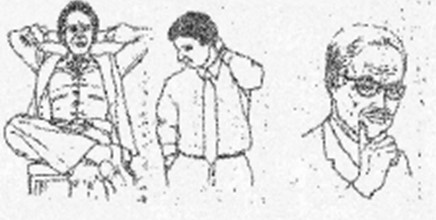

Análisis del lenguaje corporal: Se deben leer los gestos en conjunto. No confundir estas señales con mañas propias del sujeto.

Cabeza y Rostro:

Evitar contacto visual = Ocultamiento.

Movimiento exagerado de la cabeza= Confusión

Cuerpo:

Inclinación hacia atrás= Actitud negativa

Se hunde en el asiento= Desesperación

Brazos:

Cruzados= Actitud negativa

Manos:

Movimiento exagerado de las manos= Impulsividad

Golpear ligeramente con los dedos= Impaciencia

Rascarse el cuello varias veces= Dudas

Pies:

Cruzar las piernas balanceando ligeramente el pie= Ansiedad

Técnica de la pregunta simulada: Afirmaciones que ocultan una duda y cuyo objetivo es convalidarla o descartarla. Siempre se trata de una expresión imperativa. Consiste en dar por cierto un hecho determinado que realmente se desconoce, logrando que el interrogado confirme o rectifique sobre lo que efectivamente conoce.

Técnica de aparente ingenuidad: Supone la afirmación o pregunta en formato de expresión débil, aparentando condición de mal informado o no informado.

Desarrollo del interrogatorio: Primero se debe realizar un relevamiento de la zona para elegir a la persona que más conocimiento tenga sobre el causante. Cuando se tenga contacto aplicar las técnicas de interrogatorio encubierto. Esta información de campo servirá para las acciones de infiltración en el ámbito de interés de la investigación.

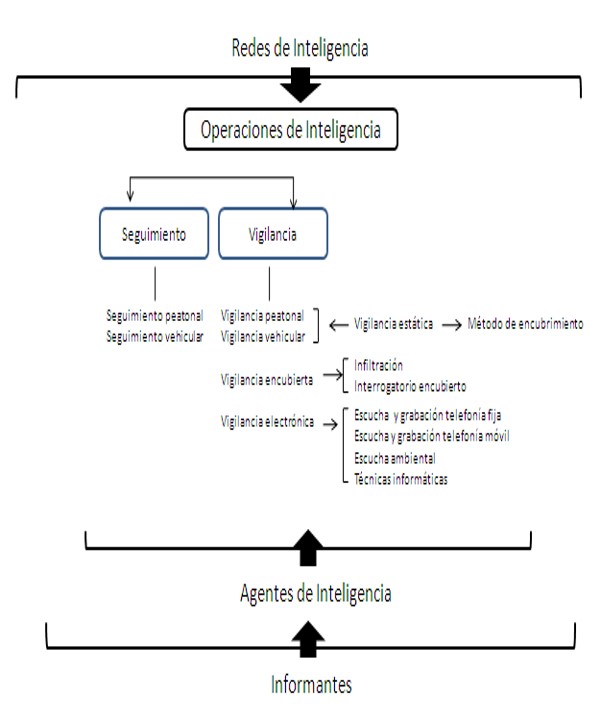

Redes de Inteligencia: Las Redes de Inteligencia es la organización de investigación. Su plantel implementa procesos investigativos cuyo objetivo es llegar a la verdad oculta o desconocida que rodea a un hecho determinado, para lo cual planifica estrategias inteligentes y encubiertas basadas en los métodos y técnicas de la investigación.

Componentes:

Las jefaturas de Redes o Grupos de Inteligencia: Son las encargadas de entregar las informaciones de interés a las jefaturas de operaciones de inteligencia para la que trabajan. Serán ejercidas por oficiales subalternos de Orden y Seguridad, con el grado de Oficial Primero. Entre sus funciones tenemos: Seleccionar las tareas para la captura de informaciones sobre objetivos establecidos por las jefaturas de operaciones. – Diseñar el plano de comunicaciones interpersonales. – Examinar el flujo de informaciones en todas las redes.

Los enlaces de Inteligencia: Son los encargados de definir con antelación los canales de comunicación entre las jefaturas de las redes de inteligencia y los agentes. Serán ejercidas por oficiales subalternos de Orden y Seguridad, con el grado de Oficial Ayudante Entre sus funciones tenemos: Programar las reuniones con los agentes de inteligencia. – Realizar la transferencia de las informaciones recopiladas por los agentes de inteligencia.- Anunciar periódicamente sus posiciones. – Mantener un canal de comunicación único y siempre abierto para los contactos de las redes de inteligencia.

Los agentes de inteligencia: Son los encargados de la obtención y entrega de informaciones de interés para los objetivos establecidos por las jefaturas de operaciones de inteligencia. Serán ejercidas por sub. Oficiales de Policía. Entre sus funciones tenemos: Buscar y recopilar las informaciones sobre temas o aspectos de interés para las redes de inteligencia. – Fortalecer y establecer nuevos informantes. – Anunciar periódicamente sus posiciones.

Los informantes: Son los encargados de informar y comunicar todos aquellos hechos, situaciones, relatorios y comunicaciones informales de las que se tiene conocimiento extraoficial. Será, ejercida por personal civil reclutado para el efecto, no serán vinculantes con el cuerpo policial. Entre sus funciones tenemos: Visitar y contactar con potenciales suministros de informaciones. – Realizar actividades diversas: Servicios que no pueden clasificarse, pero que proporciona una completa gama de situaciones a las redes de inteligencia. Los informantes reclutados no conocerán la identidad de los jefes de redes, ni siquiera la de los enlaces (intermediarios). El relacionamiento de los informantes reclutados con las redes de inteligencia limitará exclusivamente a su vinculación con los agentes.

FUENTES HUMANAS/INFORMANTES: Son personas debidamente identificadas y registradas como tales, (informadores de la policía) que en forma periódica, proporcionan información a la policía, sobre hechos específicos que son de su conocimiento. Procuran actuar como ojos y oídos del personal policial.

Delatores: son personas que movidas por un motivo definido proporcionan información a un agente de policía

TIPOS DE INFORMANTES:

Agentes confidenciales CI (Objeto interno): Actúan con las reservas necesarias para evitar ser delatado y solamente proporcionan información a través del operador policial que lo ha captado.

Contactos Especiales (Punto clave): Son personas adiestradas o no que actuando en forma abierta o encubierta, voluntaria o involuntaria, consiente o inconscientemente, proporcionan o facilitan la obtención de información sin pertenecer a ningún organismo de Inteligencia pero siendo accionado y controlado por uno de ellos.

Colaboradores (Objeto común): Es cualquier persona que en conocimiento de un hecho de interés policial, aporta con lo observado, escuchado o con las especies o instrumentos que hace referencia, en la formulación de hipótesis. Es así que entonces definimos que su característica es eventual y circunstancial. Informantes pueden ser los testigos. La información recibida de estas personas, debe ser evaluada y tratada con la debida precaución, puesto que podría tratarse de informes predeterminados, orientados o dirigidos a confundir al investigador policial.

LA CONSTRUCCION Y EL MANTENIMIENTO DE REDES DE INFORMANTES

EL RECLUTAMIENTO: Cuándo se inicia contacto con un potencial informante emplear siempre la frase “cuestión de rutina”, para evitar ser delatado en su intención.

Motivos básicos a tener en cuenta cuando se va a reclutar informantes:

Temor: de sus asociados y de la Justicia

Venganza: Por causa de dinero, de mujeres y de drogas

Mala intención: búsqueda de ventajas particulares

Motivos mercenarios: información por dinero

Arrepentimiento: deseos de dejar la delincuencia

Complejo detective: llamadores que ofrecen pistas para llegar a determinados delitos

Los vecinos: para averiguar sobre gente que se muda a los barrios, ostentaciones, etc.

Los conserjes de hoteles, los guardias de seguridad y serenos, pues con ellos contaremos con un puesto de observación ambulante, son partes del vecindario y pueden proporcionarnos números de matrículas de automóviles, descripción de visitantes, hora de llegada y salida de cualquier sospechoso, pueden aportar descripciones de los inquilinos de un bloque habitacional y hablarnos de todas las familias que viven en el edificio. Ppueden revisar la basura y desperdicios que botan en casa de un sospechoso y entregarnos notas, registros y cartas que el sospechoso haya descartado.

Los Cobradores y carteros: para identificar personas y conocer direcciones

Periodistas y reporteros: son gente cuyo oficio consiste en enterarse de las cosas.

El manejo del informante:

Propósito: Proporcionar al Policía información de fuentes de difícil acceso – Dirigir negociaciones encubiertas con sospechosos – Adquirir conocimientos directos de los precios de las drogas y productos falsificados, en la calle, dónde, cuánto, y quién está negociando, identificación de personas, lugares y automóviles

Método de comunicación con el informante:

.Entrevistar cara a cara (al informante hay que visitarlo, no esperar que concurra hasta la Comisaría).Teléfono o telegrama (para marcar encuentro)

Interrogatorio: No permita que el tema de la conversación se desvíe – No menoscabe la información que no sea valiosa – Insista en obtener detalles – Tome nota o ponga la información por escrito tan pronto como sea posible – Pregúntele acerca de la información que usted ya conoce para probar su confiabilidad – escriba todo lo que de diga

Control del informante: No permita que el informante se apodere de la situación – No se haga muy amigo del informante – No tolere ningún tipo de delitos con el fin de mantener a ciertos informantes – Proceder con cautela con las mujeres informantes – La asignación de los fondos en pago de servicios prestados por los informantes

Registrar al informante: Nombre (Identificación) – Posición (Donde encontrarlo) – Cobertura (Que sabe de ciertos delitos)

Protección de la identidad del informante: Realizar las reuniones en secreto – Evitar comprometer al informante o a las fuentes de información

COMO SE USA UN INVENTARIO DE INFORMANTES?

Se determina la necesidad de información, se tipifica la clase de delito, con las variables dónde, cómo, cuándo, por qué?, y en nuestra base de datos tendremos a la persona más indicada para evacuar la necesidad de información del momento, consignándose la identidad del informante, su área de cobertura y su perfil.

Formato para la construcción de la BASE de DATOS de Informantes: Registro de Información Confidencial

- N° de identificación del Informante

- Nombre, CIP N°, Alias, Dirección, Teléfonos para contacto

- Fecha de reclutamiento, Asignación de tareas, pagos

- Zona de cobertura, reclutado por , Investigador del caso

- Activo, inactivo, permanente.

VIGILANCIA AUXILIAR: Empleo del pretexto utilizando algunas figuras que detallamos: Fotógrafo ambulante – Barrendero – Vendedor de periódicos – Vendedor ambulante – Técnicos de teléfonos o electricidad – Conductor de camiones repartidores.

PRINCIPIOS OPERATIVOS PARA LA LABOR ENCUBIERTA:

SELECCIÓN DEL AGENTE ENCUBIERTO: Deberá ser conocido y con capacidad para desempeñarse como agente encubierto – Deberá estar compenetrado en forma práctica de los métodos y modus operandi del hampa.

LA IDENTIDAD FICTICIA Y DISFRAZ: Capacidad para comprar bienes de contrabando – Capacidad para ayudar en actividades ilícitas – Amistad con miembros de la banda donde se piensa introducir al agente – El agente debe aprender bien de memoria la identidad ficticia – Tiene que hacer lo posible por vivir la identidad adoptada – Debe abandonar su identidad oficial – Adoptar una personalidad compatible con el sospechoso y la vecindad del caso investigado – Tratar de seleccionar información ficticia que no pueda comprobar fácilmente el sospechoso.

EL CONTACTO INICIAL CON EL SOSPECHOSO: Mediante informantes – Frecuentando lugares en los que puede mantenerse contacto íntimo con el sospechoso – Creando una situación que haga que el sospechoso se interese por el agente y establezca contacto con él.

SACANDO LA INFORMACION DESEADA: Escuchar todo lo que el sospechoso tenga que decir – Observar atentamente todos los lugares y actividades durante la infiltración. Las actividades del agente encubierto deberán protegerse con un equipo de vigilancia.

Los agentes encubiertos y el equipo de vigilancia deberán convenir de antemano en las señales secretas a utilizar : Forma de llevar una chaqueta – Fumar – Pañuelo saliendo del bolsillo de la chaqueta.. Si se hace con cuidado pueden dejarse caer notas breves para que lo recojan los agentes de protección, escritas en cajas vacías de fósforo, en las cajetillas de cigarrillos vacías o en la banda de los cigarrillos, escritas en un trocito de papel que se enrolla e introduce en un extremo del cigarrillo, se enciende el cigarrillo y se tira y apaga pisándolo antes de que el papel se queme.

PROCEDIMIENTOS Y PRECAUCIONES ESENCIALES: Nunca deberá emprenderse esta actividad sin la debida autorización de la autoridad jurisdiccional – Debe convenirse de antemano las formas de establecimiento de la comunicación con el equipo de vigilancia y la base – Deberá tomarse las medidas necesarias para la comprobación si el agente encubierto ha hecho contacto con el sospechoso en el momento mencionado. (contravigilancia). Para caso de detención por la Policía prever instrucciones del superior de la operación.

VIGILANCIA ELECTRONICA:

La Investigación Electrónica, conocida también como “Espionaje Electrónico” es el conjunto de operaciones de inteligencia destinada a la captación de información o de un suceso determinado a través de medios tecnológicos con procedimientos ocultos.

El Contraespionaje Electrónico es medida de contrainteligencia en operativos de detección y desactivación de equipos y software dispuestos por el adverso para extraer información confidencial.

La captación de pruebas que evidencien hechos o acciones dolosas, ilegitimas o inmorales son muy solicitadas y necesarias para un proceso investigativo.

Las evidencias comprometedoras y probatorias a las que vamos a referirnos son las de captación de Imagen-Sonido, Sonido, Imagen e Información Electrónica.:

MONITOREO DE CONVERSACIONES AMBIENTALES Y MONITOREO DE LINEA TELEFONICA:

METODOS:

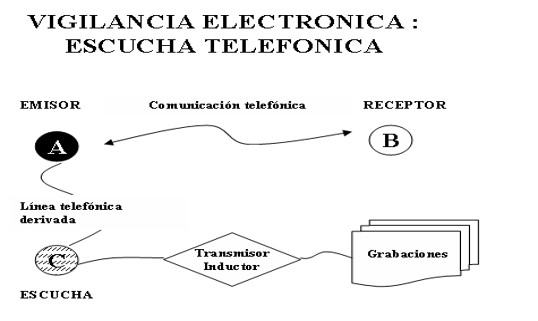

1- Por Derivación de línea telefónica (UHF transmisor teléfono miniatura)

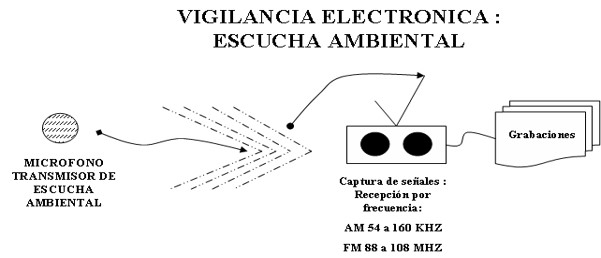

2- Por Radiofrecuencia (UHF transmisor ambiental miniatura – UHF triple 220 voltios transmisor)

3- Un método de fácil empleo es el de usar la telefonía celular, simplemente se deja el teléfono en el ambiente a escuchar, programado previamente para que el repique sea silencioso y que auto conteste la llamada. De esta forma se puede llamar a ese celular y se podrá captar las conversaciones ambientales, una vez logrado el objetivo se puede recuperar fácilmente el teléfono celular y sin despertar sospechas, con un simple “se me olvidó” .

1 – UHF TRANSMISOR TELEFONO MINIATURA

Este microtransmisor de conversaciones telefónicas puede ser colocado en cualquier sitio a lo largo de la línea telefónica o bien el la ficha de teléfono e incluso dentro del mismo teléfono. En el momento que la línea monitoreada permanece sin uso el transmisor telefónico miniatura adopta el modo de stand by y en cuanto la línea es activada transmite una señal de las conversaciones realizadas en dicha línea. No requiere baterías ya que se alimenta directamente de la línea telefónica.

Como evitar la escucha telefónica ?

Utilizando un micro transmisor de interferencia colocado a la entrada del cableado de la línea principal del ambiente.

Escucha y grabación de telefonía móvil:

Medidas: Celular interceptor GSM PRO para escucha de celulares con tecnología GSM encubierta, que permite escuchar las conversaciones celulares y obtener copias de los SMS enviados y recibidos. Trabaja con cualquier prestador de GSM en todas sus bandas: 850, 950, 1800 y 1900 MHZ. Para utilizar el sistema se requiere del uso de 2 teléfonos: 1 celular interceptor GSM PRO y 1 celular captor.

Contramedidas: Uso de teléfonos móviles digitales encriptados, que vienen en pares y donde las comunicaciones son seguros, aunque no contra las redes de espionaje internacional ECHELON. Para reuniones se recomienda el uso de INHIBIDORES de celulares para evitar comunicación entrante y saliente de algún aparato encubierto.

MICROFONOS – UHF TRANSMISOR AMBIENTAL MINIATURA – UHF TRIPLE DE 220 VILT. TRANSMISOR

RADIOFRECUENCIA:

Es el medio empleado por excelencia, ya que la instalación es muy simple, si se emplean baterías como medio de alimentación. Hay transmisores muy pequeños de baja potencia, con lo cual la vida útil de la batería puede llegar a varios días. Igualmente están los que se alimentan directamente de la energía eléctrica, El espectro radio eléctrico permite emplear variadas técnicas de transmisión, bien sea por AM, FM, (voz) VHF, UHF (Video). Se puede comenzar desde frecuencias de 10Hz hasta los 32 GHZ.

Como evitar la escucha de conversaciones ambientales ?

Una de las maneras efectivas de evitar hasta cierto punto este tipo de intervención es mantenerse en movimiento y si puede emplear un pequeño radio en una estación de noticias, así se logra confundir la escucha por la mezcla de sonidos.

METODOLOGIA DE ANALISIS DE REGISTROS DE LLAMADAS TELEFONICAS:

Recopilación de información de las facturas de teléfonos

Esto incluye:

- Números que se llamaron

- Tiempo

- Fechas

- Situaciones (Vigilancia electrónica -pinchar linea)

- Direcciones

- Duración de las llamadas

- Ingresar registro de llamadas en un disco de la computadora para la manipulación de los datos

- Mostrar el rango geográfico y participantes en la actividad delictiva

- Incluir mapa de registro de teléfonos:

- Inscripción de números primarios

- Una crónica de cualquier llamada rara

- Llamada por la fecha y hora

Preparar informe escrito que incluya:

- Las conclusiones sobre el teléfono,

- La actividad y las recomendaciones basadas en esas conclusiones.

- Los tipos de conclusiones y recomendaciones deben incluir:

Identificación de nuevos indiciados con sus archivos de teléfonos

Comparar con otros archivos de indiciados ya coleccionados

Técnicas informáticas:

Medidas: Software que se instala en el disco duro de la PC y que permanece oculto a las revisiones de archivos instalados y donde se almacena toda la actividad del ordenador.

Contramedidas: Rastreo a través del buscador de Windows de los software keylogger y antivirus.

Uso de la vigilancia electrónica:

Para observación externa: Se instala en un automóvil sin pasajero una cámara oculta con amplio ángulo de visión y un micrófono unidireccional apuntando hacia el causante. El vehículo deberá estar estacionado lo más cerca posible del causante.

Para observación ambulante: Si la situación no permite instalar un equipo fijo de videocámara se recurre a la portación del dispositivo en la indumentaria o accesorios (Maletín, reloj, anteojos, corbatas, etc.)

Para la observación interna: Se instala encubiertamente una videocámara dirigida al teatro de sucesos con el mayor ángulo de visión posible, y a la altura diferente a la del nivel de visión de una persona parada (entre 1,60 y 1,80 metros) y sentado (entre 1,00 y 1,30 metros), ya que de lo contrario se corre el riesgo de ser descubierto. La escena puede ser monitoreada desde otro ángulo.

INFORMANTES.

Son los contactos amistosos y sociales que tiene el policía y que procuran actuar como sus ojos y oídos.

Delatores: son personas que movidas por un motivo definido proporcionan información a un agente de policía

LA CONSTRUCCION Y EL MANTENIMIENTO DE REDES DE INFORMANTES

EL RECLUTAMIENTO: Cuándo se inicia contacto con un potencial informante emplear siempre la frase “cuestión de rutina”, para evitar ser delatado en su intención.

Los vecinos : para averiguar sobre gente que se muda a los barrios, ostentaciones, etc.

Los niños: para identificar a gente que ofrece dinero o provee drogas a los niños

Los Mecánicos, Chapistas, Gomeros y personal de surtidores: para obtener información s/ nº de chasis y motor de vehículos

Los conductores de taxi: para obtener información s/ pasajeros sospechosos y delincuentes que usan el servicio

Los peluqueros: para enterarnos de algunas conversaciones curiosas entre clientes

Los conserjes de hoteles, los guardias de seguridad y serenos, pues con ellos contaremos con un puesto de observación ambulante, son partes del vecindario y pueden proporcionarnos números de matrículas de automóviles, descripción de visitantes, hora de llegada y salida de cualquier sospechoso, pueden aportar descripciones de los inquilinos de un bloque habitacional y hablarnos de todas las familias que viven en el edificio. Ppueden revisar la basura y desperdicios que botan en casa de un sospechoso y entregarnos notas, registros y cartas que el sospechoso haya descartado.

Los Cobradores y carteros: para identificar personas y conocer direcciones

Periodistas y reporteros: son gente cuyo oficio consiste en enterarse de las cosas.

EL MANEJO DEL INFORMANTE

Propósito: Proporcionar al Policía información de fuentes de difícil acceso – Dirigir negociaciones encubiertas con sospechosos – Adquirir conocimientos directos de los precios de las drogas y productos falsificados, en la calle, dónde, cuánto, y quién está negociando, identificación de personas, lugares y automóviles

Método de comunicación con el informante:

.Entrevistar cara a cara (al informante hay que visitarlo, no esperar que concurra hasta la Comisaría)

.Teléfono o telegrama (para marcar encuentro)

.Comunicación por carta o por fax

.Comunicación por enlace, mensajero, buscar la forma de comunicarse ya sea por correo o por buzón. (interruptor) (si se trata de un delincuente o persona infiltrada en alguna organización delictiva)

Interrogatorio: No permita que el tema de la conversación se desvíe – No menoscabe la información que no sea valiosa – Insista en obtener detalles – Tome nota o ponga la información por escrito tan pronto como sea posible – Pregúntele acerca de la información que usted ya conoce para probar su confiabilidad – escriba todo lo que de diga

Control del informante: No permita que el informante se apodere de la situación – No se haga muy amigo del informante – No tolere ningún tipo de delitos con el fin de mantener a ciertos informantes – Proceder con cautela con las mujeres informantes – La asignación de los fondos en pago de servicios prestados por los informantes

Registrar al informante : Nombre (Identificación) – Posición (Donde encontrarlo) – Cobertura (Que sabe de ciertos delitos)

Protección de la identidad del informante : Realizar las reuniones en secreto – Evitar comprometer al informante o a las fuentes de información